1. NBA(Network Behavior Analysis) 의 개요

1-1. NBA(Network Behavior Analysis)의 정의

- 시그니처 기반 보안 솔루션이 놓칠 수 있는 위협에 대한 Gap을 메울 수 있는 솔루션

- 전체 네트워크(호스트와 응용 프로그램)에서 트래픽을 수집 및 분석하여 웜, 봇넷, 제로데이 위협, 스팸, 정찰 공격을 탐지하는 보안 방법

1-2. NBA(Network Behavior Analysis)의 특징

- IT 및 비즈니스 위험 방비

- 적용 범위 및 가치 최대화

- 네트워크 가시성과 통찰력 확보

- 보안 자산 가치 향상

2. NBA(Network Behavior Analysis)의 개념도, 구성요소

2-1. NBA(Network Behavior Analysis)의 개념도

- 네트워크 전반에 대한 View(정보) 제공

- 차별화된 방어 능력

- 통제 및 감사기능

- Zero Day 공격 방비

2-2. NBA(Network Behavior Analysis)의 구성요소

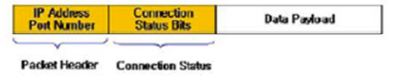

1) Signature 기반:

- Payload에 대한 Signature (공격패턴) 매칭

- 느림 / 알려진 공격만 탐지

2) 통계적 기법:

- 트래픽의 급격한 변화에 기반하여 공격탐지

- 분산환경의 다양한 트래픽에 대하여 많은 오탐 유발

3) 규칙 기반(전문가 시스템)

- 관리자 지식(대역폭 사용량, TCP세션 수 등)에 따라 공격 탐지

- 규칙을 Learning 시키기 어려움

4) 서비스 Spoofing기반 (HoneyNet)

- 사용하지 않는 IP주소로 향하는 트래픽은 의심스러운 트래픽으로 간주

- 사용하는 IP 주소 공간으로 향하는 트래픽에 대한 공격탐지 불가

5) 트래픽 행위 패턴 기반

- 네트워크 특성으로부터 트래픽 패턴을 수집하여 baseline 패턴과 비교하여 Deviation에 의한 이상 탐지

- 사람에 의한 분석 지연시간

3. NBA(Network Behavior Analysis)의 활용

- DDoS 공격 탐지 및 관제를 위해 네트워크 트래픽의 유형을 분석하고 이상 트래픽을 탐지하며 공격에 대한 종합관제 역할로 활용

- 침입 방지 시스템(Intrusion Prevention System)의 핵심 모듈로서 기존의 공격뿐 아니라 잘 알려지지 않은 공격으로부터 보호하는 실시간 네트워크 공격 방어 기술로 활용

'1. IT Story > Basic Studies' 카테고리의 다른 글

| ESM (Enterprise Security Management) (0) | 2019.05.23 |

|---|---|

| DLP(Data Loss Prevention) (0) | 2019.05.22 |

| NAC(Network Access Control) (0) | 2019.05.22 |

| 엔드포인트보안(End Point) (0) | 2019.05.21 |

| DPI (Deep Packet Inspection) (0) | 2019.05.19 |

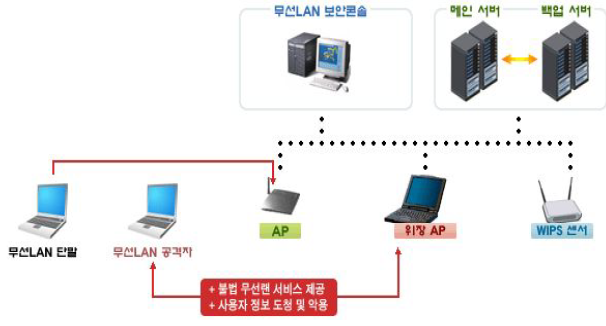

| 무선보안솔루션-WIPS(Wireless Intrusion Prevention System) (0) | 2019.05.18 |

| 컴퓨터구조-버스중재기 (0) | 2019.05.15 |

| 컴퓨터구조-버스구조 (0) | 2019.05.14 |